Sony vs Geohot und Fail0verflow – ein aussichtsloser Kampf?

- Jan. 13th. 2011

- Eingetragen inMedien und Kultur . Politik und Gesellschaft . Technik und Gadgets

- Fail0verflow . Geohot . Homebrew . Jailbreak . Playstation 3 . Sony

- vonadmin

- Kommentar schreiben

(alle Lesefaulen möchten für eine Kurzusammenfassung nach unten scrollen :))

Auf dem diesjährigen Chaos Communication Congress liess die internationale Hackergruppe Fail0verflow eine Bombe platzen, die Sony ganz schöne Kopfschmerzen bereitet haben dürfte. Aufgrund eines massiven, dummen Fehlers in der Berechnung des privaten Keys für die Signatur von Programmcode, war die Gruppe in der Lage, mit “trivialer” Mathematik die Formel zur Generierung eben jener Signatur zu berechnen. Der „private Key“ ist der sensibelste und geheimste Part in der Kryptographie und gehört eigentlich eingemauert in einem Panzerschrank in Sonys Hauptquartier, denn wer diesen Key kennt, kann die entsprechende Verschlüsselung problemlos knacken.

Damit war die mathematische Grundlage geschaffen, um selbstgeschriebene Software für die Playstation 3, sogenanntes “Homebrew“, mit einer gültigen Signatur zu versehen und damit auf unmodifizierten Konsolen zum Laufen zu bringen. Ganz so als käme die Software von Sony selber.

Damit gilt die Playstation 3, die vormals „sicherste“ Konsole, als vollständig gehackt, oder gejailbreakt.

Dadurch, dass der Fehler tief im System verankert ist , ist er von Sony auf den ersten Blick nicht ohne weiteres durch Firmwareupdates o.ä. zu beheben. Immerhin muss ja gewährleistet werden, dass einmal gekaufte und offiziell signierte Originalspiele auf allen Konsolen lauffähig bleiben. Daher kann Sony nicht ohne weiteres den Signaturalgorhythmus komplett umkrempeln. Und da man mit den mittlerweile von verschiedenen Hackern veröffentlichten Softwaretools in der Lage ist, beliebige Software mit einer Signatur zu versehen, die von der Konsole nicht von der Sony-Signatur zu unterscheiden ist, muss man davon ausgehen, dass alle bisher verkauften Konsolen prinzipiell jailbreakbar sind. Der komplette 45 minütige Vortrag ist hier: http://www.youtube.com/watch?v=eVXfgg7otJw auf Youtube zu bewundern.

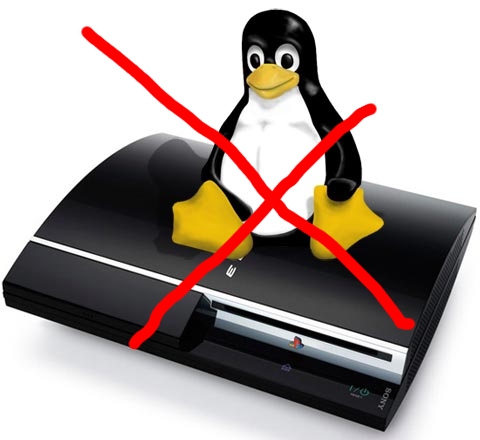

Fail0verflow hat auf dem 27c3 in Berlin dabei allerdings nicht den tatsächlichen privaten Key veröffentlicht, sondern nur die mathematischen Grundlagen präsentiert. Zum Beweis der Funktionalität waren sie jedoch in der Lage, eine unmodifizierte Playstation 3 Slim mit laufendem Linux zu präsentieren. Darin lag nämlich nach Aussage der Hackergruppe die eigentliche Motivation, sich näher mit der Playstation 3 zu beschäftigen. Während bei der Veröffentlichung der ersten Playstation 3 im Jahre 2006 von Sony noch das “OtherOS” Feature beworben wurde, mit dem es möglich war, eine Linuxdistribution auf der Konsole zu betreiben, wurde dieses Feature zuerst bei den überarbeiteten PS3 Slim gar nicht erst implementiert und dann später bei den originalen Konsolen per Firmwareupdate sogar nachträglich deaktiviert. Damit wurde die Playstation eines Features beraubt, wegen dem sich nicht wenige technisch Interessierte die Konsole überhaupt erst zugelegt hatten und mit der Sony offiziell Werbung gemacht hatte.

Bis zu diesem Zeitpunkt war die PS3 nach Aussage von Fail0verflow hackertechnisch uninteressant, da man ja mit dem OtherOS Feature alles hatte, was man wollte. Erst nachdem Sony dieses Feature deaktiviert hatte, war in der Hackergruppe die Motivation gross genug, nach Schwachstellen im System zu suchen, um wieder in der Lage zu sein, Linux zu nutzen.

Das grosse Problem für Sony ist an dieser Sache halt, dass solches Hacking auch immer den großen Rattenschwanz „Softwarepiraterie“ hinter sich her zieht. Ist man in der Lage ein System zu kompromittieren, um eigenen Code auszuführen, tun sich auch immer die Tore für Raubkopien auf, die auf die gleichen Methoden zurückgreifen können, um Kopien spielbar zu machen.

Das grosse Problem für Sony ist an dieser Sache halt, dass solches Hacking auch immer den großen Rattenschwanz „Softwarepiraterie“ hinter sich her zieht. Ist man in der Lage ein System zu kompromittieren, um eigenen Code auszuführen, tun sich auch immer die Tore für Raubkopien auf, die auf die gleichen Methoden zurückgreifen können, um Kopien spielbar zu machen.

Der bekannte Hacker George “geohot” Hotz, der sich vor allem mit Jailbreaks für iPhones und iPad einen Namen gemacht hat, nahm die von Fail0verflow geleistete mathematische Vorarbeit und die veröffentlichten Entwicklungstools dankbar an und veröffentliche wenige Tage später auf seiner Seite, im Gegensatz zu Fail0verflow, sowohl den berechneten Privaten Key der Konsole als auch die ersten Developer- Tools, um eigenen Code mit gültigen Signaturen zu versehen. Wenig später darauf folgte die erste Custom Firmware, basierend auf der offiziellen 3.55 Firmware von Sony, die die Installation von eigenen Programmpackages ermöglicht.

Sonys Reaktion fand zuerst gar nicht, dann aber massiv statt. vor zwei Tagen bekamen geohot und Fail0verflow Post von Sonys Rechtsabteilung mit der Aufforderung, sämtliche Informationen bezüglich der Sicherheitslücke und sämtliche bisher veröffentlichten Tools komplett vom Netz zu nehmen und die Weiterverbreitung zu unterbinden. Sony argumentiert damit, dass die veröffentlichten Informationen nur der Softwarepiraterie in die Hände spielen würden und die Firma einen unabsehbaren finanziellen und Imageschaden davontragen würde.

Hier zeigt sich jedoch schon ein massiver Denkfehler von Sony, der Beweist, dass die Firma noch immer nicht richtig im Netz angekommen ist: Die Büchse der Pandora ist geöffnet. Die Informationen sind im Netz und die Tools veröffentlicht. Niemand ist in der Lage, das rückgängig zu machen. Es ist eher das Gegenteil passiert. Durch Sonys Anwaltsschreiben werden mehr Leute auf die Thematik aufmerksam gemacht. So existieren jetzt bereits, wie im Fall Wikileaks, mehrere Mirrors von geohots und Fail0verflows Seiten, auf denen der Private Key und die Developement Tools weiterverbreitet werden. Damit ist genau das Gegenteil von dem eingetreten, was Sony erreichen wollte.

Zum anderen wurde Sonys Argumentation von geohots Anwalt in seiner Antwort in Zweifel gezogen. Geohot selber hat in seiner Custom Firmware explizit die Möglichkeit, Raubkopien spielbar zu machen, nicht implementiert. Die dazu erforderlichen Systemkommandos werden nicht umgesetzt. Auch die tools von Fail0verflow sind selber nicht dazu gemacht, Raubkopien spielbar zu machen. Sie sind einzig und allein dazu da, eigenen Code für die Playstation zu signieren. Will man Raubkopien nutzen, muss man immer noch auf den bekannten Jailbreak per USB zurückgreifen, der von Sony mit den neuesten Firmwareupdates verhindert werden kann.

Geohots Anwalt pocht vielmehr auf das Recht seines Mandanten, die von ihm gekaufte Konsole nach seinem Gutdünken und Vorstellungen zu benutzen. Das beinhaltet seiner Ansicht nach auch das “Reverse Engineering”. Im Gegensatz zu Modifikationen per Modchips o.ä. findet keine Manipulation des Systems selber statt, es wird sich einzig und allein eine Lücke in der Software zunutze gemacht. Eine Lücke, an der Sony selber die Hauptschuld trägt.

Ich bin auf jeden Fall gespannt wie sich die Story weiter entwickelt. Sowohl der Rechtsstreit als auch die Entwicklerszene. Vor allem wenn das Thema ein wenig präsenter im Mainstream diskutiert wird.

Und ich bin sehr gespannt,wie sich die Homebrew Szene für die PS3 weiterentwickeln wird. Dass die PS3 ein unglaubliches technisches Potential hat, steht für mich ausser Frage. Die Frage wird vielmehr sein: Wie praktikabel ist die gefundene Lücke tatsächlich für die Entwickler? Ist jetzt ein Scheunentor für selbstgeschriebene PS3 Software geöffnet? Kommen bald die ersten vollwertigen Linuxports und Mediacenter? Oder ist Sony in der Lage mit seiner Rechtsabteilung einen solchen Druck auf die Szene auszuüben, dass PS3 Homebrew eine Randerscheinung bleibt?

Ich werde es auf jeden Fall weiter verfolgen (und klammheimlich auf ein Port vom Xbox Mediacenter auf die PS3 hoffen).

Ich werde es auf jeden Fall weiter verfolgen (und klammheimlich auf ein Port vom Xbox Mediacenter auf die PS3 hoffen).

Für alle Lesefaulen:

tl;dr

Failoverflow hat die Verschlüsselung der PS3 geknackt. Geohot hat den Key berechnet, online gestellt und Tools veröffentlicht mit dem Homebrew aber auch Raubkopien lauffähig gemacht werden können. Sony hat die Anwälte losgelassen. Man darf gespannt sein wie es weitergeht.

Links:

tagesaktuelle Updates gibts auf: PSX-Scene

Mirror von Geohots Site auf dem Server der Carnegie Mellon University mit dem Hinweis auf das Recht auf „free speech & free computing“ von Professor Dave Touretzky

Bei Golem gibt es eine etwas ausführlichere Zusammenfassung der Argumentation von George Hotz‘ Anwalt.

P.S. Ich bin was die technischen Seiten angeht nur ein interessierter Laie. Von der Mathematik und den Programmierkenntnissen, die hinter den Jailbreaks stecken, versteh ich, wenn überhaupt, nur ein Viertel. Wenn ich groben technischen Unfug verzapft habe, hinterlasst mir einfach ein erklärendes Kommentar 😉

Ich hatte mir auch damals das Video über die 27C3-Präsentation angeschaut, Failoverflow hatte da bereits eine interessante Grafik eingebunden bezüglich Hack-möglichkeit, Dauer bis zum Hack etc. Ganz klar die USB-Jailbreaker hatten unbezahlte Kopien im Sinn und auch die kommerziellen Interessen (warum sonst hätten Sie sie zum Kauf auch angeboten…) Sony hatte ja wirklich keinen Grund für das entfernen der (vielen) Features über die Zeit.

Interessant fand ich da auch den Vergleich der Sicherheitskonzepte und wie gut doch das System der 360 abschneidet, auch wenn die Kopierer über die externe Laufwerksfirmware eingebrochen sind.

Ja, die Grafik fand ich auch sehr interessant. Vor allem, wie lange die PS3 eigentlich als „unhackbar“ galt im Gegensatz zur Xbox. Und wie schnell das jetzt durch diese massive Sicherheitslücke zunichte gemacht wurde. Der Anreiz für die Hacker musste halt erst gross genug werden. Und dass hat Sony dann ja sehr effektiv erreicht.

Zitat „Trophy unlocked: Piss off Hackers“